С постоянным развитием технологий и автоматизации процессов в Интернете существует все больше проблем, связанных с автоматической отправкой данных. Неконтролируемый поток запросов от ботов и спамеров может не только негативно повлиять на производительность сервера, но и привести к серьезным проблемам безопасности, таким как взлом аккаунтов, предоставление некорректных данных или порча сайта.

Установка капчи является одним из самых распространенных способов борьбы с автоматической отправкой данных. Капча - это задача или тест, который необходимо решить или выполнить пользователю для подтверждения, что он является человеком, а не роботом. Однако стандартные капчи могут быть неудобными для пользователей, требуя ввода зашифрованных символов или изображений низкого качества.

Вместо традиционных капч можно использовать альтернативные методы проверки, такие как ввод SMS-кода, отправленного на мобильный телефон, или использование системы платежных подтверждений, уже знакомой многим пользователям. Эти проверки могут быть быстрыми, надежными и удобными для пользователей, что поможет сократить количество нежелательных регистраций и запросов на вашем сайте или приложении.

Способы защиты от автоматической отправки данных:

2. Ограничение скорости отправки запросов. Для предотвращения автоматической отправки данных можно внедрить ограничение на скорость отправки запросов. Например, можно установить тайм-аут между каждым запросом или установить максимальное количество запросов, которые может отправить пользователь за определенное время. Это поможет затруднить автоматическую отправку данных.

3. Проверка на наличие JavaScript. Многие роботы не способны выполнить JavaScript, поэтому одним из способов защиты от автоматической отправки данных может быть проверка на наличие JavaScript. Например, можно добавить скрытое поле в форму, которое будет видимым только для пользователей, у которых включен JavaScript.

4. Поле ввода с подтверждением. Для защиты от автоматической отправки данных можно добавить в форму поле ввода, в которое пользователь должен будет ввести определенное слово или число, отображенное на изображении или предоставленное в виде текста. Это позволит отсеять большинство роботов, которые не способны правильно распознать и ввести требуемую информацию.

| Способы защиты от автоматической отправки данных: |

|---|

| 1. CAPTCHA |

| 2. Ограничение скорости отправки запросов |

| 3. Проверка на наличие JavaScript |

| 4. Поле ввода с подтверждением |

Подтверждение пользователя

В целях защиты от автоматической отправки данных веб-страницы регулярно используют механизмы подтверждения пользователя. Это позволяет отличить между собой запросы, отправленные реальным пользователем, от запросов, сгенерированных автоматически или роботом.

Одним из основных способов подтверждения пользователя является использование CAPTCHA (Completely Automated Public Turing test to tell Computers and Humans Apart). CAPTCHA представляет собой визуальное или аудио задание, решение которого может быть произведено только человеком, а не роботом. Это может быть вопрос, требующий выбор правильного изображения, перевода набора символов или различия между определенными изображениями.

Другой распространенный механизм подтверждения пользователя - использование временных меток (time stamps) или меток, основанных на JavaScript. При отправке формы на веб-странице пользователю требуется ввести или скопировать сгенерированную временную метку, которая видна только реальному человеку. Если метка не соответствует ожидаемой, то форма не будет отправлена.

Также, для подтверждения пользователя могут быть использованы и другие методы, такие как проверка IP-адреса, cookie-файлов, уникальные идентификаторы сеанса и прочие техники и алгоритмы.

Важно отметить, что использование механизмов подтверждения пользователя может создавать некоторые неудобства для реальных пользователей, поэтому рекомендуется использовать их с умеренностью, чтобы не отталкивать пользователей своим сайтом или сервисом.

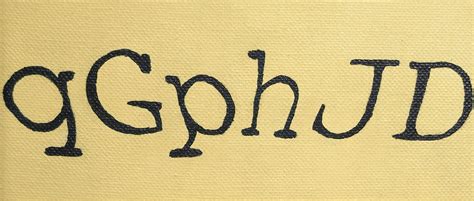

Капча

Для защиты от автоматической отправки данных на веб-сайтах часто используется технология капчи. Капча представляет собой изображение, содержащее символы или цифры, которые пользователь должен распознать и ввести в соответствующее поле.

Капча помогает подтвердить, что запросы отправляет живой пользователь, а не робот или автоматическая программа (бот). Такой метод защиты применяется во многих сферах, включая регистрацию аккаунтов, отправку сообщений или комментариев, покупку товаров и т.д.

Существует несколько видов капчи, которые используют разные типы заданий. Например, однотекстовая капча предлагает пользователю распознать и ввести символы, отображенные на изображении. Решение этого задания требует некоторого уровня визуальных и когнитивных навыков.

Кроме того, существуют и другие типы капчи, которые могут включать аудиозадания, математические задачи, вопросы на знание фактов и прочее. Такое разнообразие заданий позволяет усложнить автоматическую обработку их решения, что делает капчу более эффективной в защите от ботов.

Капча - это важный инструмент в борьбе с автоматической отправкой данных. Правильное использование и настройка капчи помогает защитить веб-сайты от спама и злоумышленников, а также подтвердить, что запросы отправляются именно реальными пользователями.

Важно отметить, что использование капчи может быть неудобным для некоторых пользователей, особенно для тех, кто имеет проблемы с зрением или слухом. Поэтому важно предоставить альтернативные способы подтверждения запросов, которые будут доступны и удобны для всех пользователей.

IP-фильтры

IP-фильтры могут быть настроены на уровне веб-сервера, сервера приложений или брандмауэра.

Для настройки IP-фильтров обычно используются таблицы, которые содержат список разрешенных и запрещенных IP-адресов. Таблицы могут быть созданы и настроены вручную или с использованием специальных инструментов.

IP-фильтры основываются на адресе отправителя запроса (IP-адресе). Если IP-адрес отправителя присутствует в списке разрешенных, запрос будет обработан, в противном случае запрос будет заблокирован и не допущен к ресурсам сервера. Таким образом, IP-фильтры позволяют отсекать автоматические запросы, поскольку роботам обычно нет доступа к разрешенным IP-адресам.

IP-фильтры также могут быть настроены на более гибкие правила, учитывая не только IP-адрес, но и другие параметры, такие как порты, протоколы и т. д. Это позволяет более точно фильтровать запросы и обеспечить повышенную безопасность ресурсов.

| Преимущества IP-фильтров: | Недостатки IP-фильтров: |

|---|---|

| Простота в реализации и настройке. | Необходимость в обновлении и поддержке списка разрешенных IP-адресов. |

| Эффективное отсечение автоматических запросов. | Возможность блокирования действительных пользователей при некорректной настройке. |

| Возможность дополнительной настройки правил для более гибкого фильтрования. | Возможность обхода фильтров с использованием прокси-серверов и других технических методов. |

IP-фильтры являются одним из эффективных способов защиты от автоматической отправки данных. Они позволяют отсеять большую часть нежелательных запросов и обеспечить безопасность веб-сервера и приложений.

Анализ поведения пользователя

При использовании анализа поведения пользователя мы можем проверять определенные параметры, которые могут указывать на автоматическую отправку данных. Примерами таких параметров являются:

| Время заполнения формы | Роботы обычно заполняют формы быстрее, чем люди, поэтому можно проверять время, затраченное на заполнение |

| Последовательность действий | Роботы могут заполнять поля формы в строгой последовательности, без пауз и кликов в других областях страницы |

| Повторное заполнение формы | Если пользователь не справился с первым разом, он обычно будет заполнять форму заново, а не просто нажимать кнопку отправки снова |

| Переходы между страницами | Роботы могут не переходить по ссылкам на другие страницы или делать это слишком быстро и без реальных действий |

Путем анализа этих и других параметров можно создать своего рода "профиль" поведения пользователя и сравнивать его с типичным поведением роботов. Если данные не соответствуют ожидаемому поведению, можно предположить, что запрос был отправлен роботом, а не человеком.

Технология fingerprinting

Технология fingerprinting используется для идентификации уникальных характеристик устройства или браузера пользователя. Она позволяет отличить человека от бота, основываясь на полученных данных.

Основные принципы работы технологии fingerprinting:

- Сбор информации: при посещении веб-страницы браузер автоматически отправляет информацию о своих характеристиках, таких как версия браузера, операционная система, разрешение экрана и т.д.

- Анализ данных: полученная информация анализируется и сравнивается с ранее сохраненными "отпечатками" устройств или браузеров. Если найдено совпадение, то считается, что запрос отправлен человеком.

- Уникальность "отпечатка": каждое устройство имеет свои уникальные характеристики, поэтому вероятность того, что два разных устройства будут иметь идентичный "отпечаток", крайне мала.

Технология fingerprinting широко используется для защиты от автоматической отправки данных. Она эффективна в борьбе с ботами и спамом, поскольку усложняет задачу автоматической обработки форм. Однако следует учитывать, что она не является 100% надежной и может быть обойдена опытными злоумышленниками.

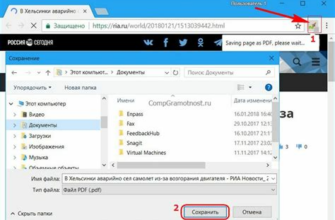

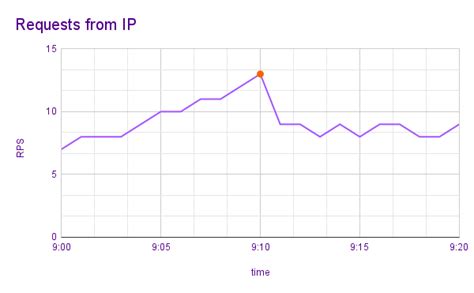

Ограничение количества запросов в единицу времени

Этот метод подразумевает установку определенных ограничений на количество запросов, которые может отправить каждый пользователь в определенный промежуток времени. Если количество запросов превышает установленные лимиты, система может автоматически заблокировать доступ к функциональности или требовать выполнения дополнительных действий для подтверждения легитимности пользователя.

Ограничение количества запросов в единицу времени позволяет эффективно бороться с автоматическими ботами, которые могут отправлять сотни или даже тысячи запросов в минуту. Этот метод также помогает улучшить производительность и стабильность системы, так как снижает нагрузку на серверы обрабатывать избыточные запросы.

Для реализации ограничения количества запросов в единицу времени можно использовать различные техники. Один из распространенных методов - использование куки, в которых хранится информация о количестве запросов, отправленных конкретным пользователем. Куки могут содержать также информацию о времени отправки последнего запроса, что позволяет проверять, прошла ли достаточно времени для отправки нового запроса.

Также можно использовать техники, основанные на IP-адресах пользователей. Например, можно устанавливать ограничения на количество запросов, отправленных с одного IP-адреса в определенный промежуток времени. Для этого можно применять хеширование IP-адресов или использовать специальные библиотеки и сервисы для работы с IP-адресами.

Ограничение количества запросов в единицу времени является эффективным методом для защиты от автоматической отправки данных и подтверждения легитимности пользователей. Этот метод может быть усилен комбинацией с другими техниками, такими как CAPTCHA, проверка на JavaScript-активность или использование API-ключей.

Использование cookies

Процесс используется следующим образом:

| Шаг | Описание |

|---|---|

| 1 | При первом взаимодействии пользователя с веб-сайтом сервер отправляет браузеру уникальный идентификатор сессии в виде cookie. |

| 2 | Браузер сохраняет этот идентификатор в своем хранилище и при последующих запросах автоматически отправляет его серверу. |

| 3 | Сервер проверяет, соответствует ли полученный идентификатор сессии информации, которая была сохранена на сервере. Если идентификатор совпадает, то запрос считается подлинным. |

Таким образом, использование cookies позволяет создать некую "метку" для каждого пользователя, которая будет использоваться для идентификации при каждом запросе. Это позволяет исключить автоматическую отправку данных и обеспечить безопасность и защиту от роботов.

Защита от CSRF-атак

Существует несколько способов защиты от CSRF-атак:

Проверка Referer - сервер может проверять источник запроса по полю Referer, которое содержит URL предыдущей страницы, с которой был осуществлен переход. Разрешаются только запросы, пришедшие с доверенных сайтов.

Использование токенов - сервер генерирует специальный токен (CSRF-токен) и включает его в формы или в URL. При отправке данных пользователь должен предоставить этот токен. Если токен не совпадает или отсутствует, запрос отклоняется.

Двойная отправка cookie - на сервере хранится уникальное значение, которое передается пользователю в виде cookie. При отправке запроса пользователь должен отправить и значение cookie, и значение параметра, совпадение которых проверяется на сервере.

Anti-CSRF заголовок - сервер может просить клиентский браузер включить специальный HTTP-заголовок с уникальным значением. При отправке запроса браузер должен включить этот заголовок, иначе запрос будет отклонен.

Использование CAPTCHA - чтобы подтвердить, что запросы отправляет человек, а не робот, можно использовать тесты CAPTCHA, которые роботы сложно пройти.

Сочетание нескольких способов защиты может дать более надежную защиту от CSRF-атак и обеспечить безопасность пользователей и их данных.